- Anasayfa

- Firma

- KASPERSKY BİLİŞİM HİZMETLERİ SANAYİ VE TİCARET LİMİTED ŞİRKETİ

- Haberler

- Saldırganlar internetten alışveriş yapanların ödeme bilgilerini çalmak için popüler bir web analitiği hizmetini kullanmanın yolunu buldu

-

Geri dön

-

5.870 Görüntülenme

-

792 Haber

-

897 İşletme görüntülenme

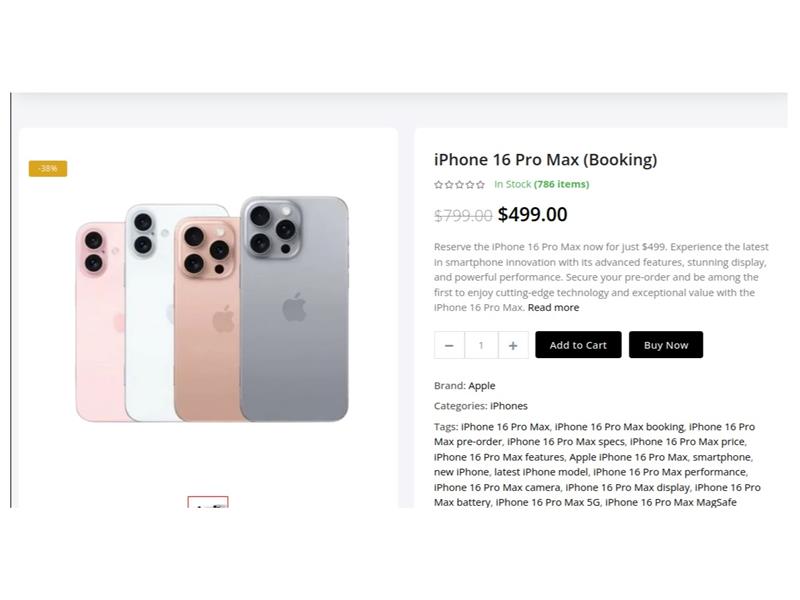

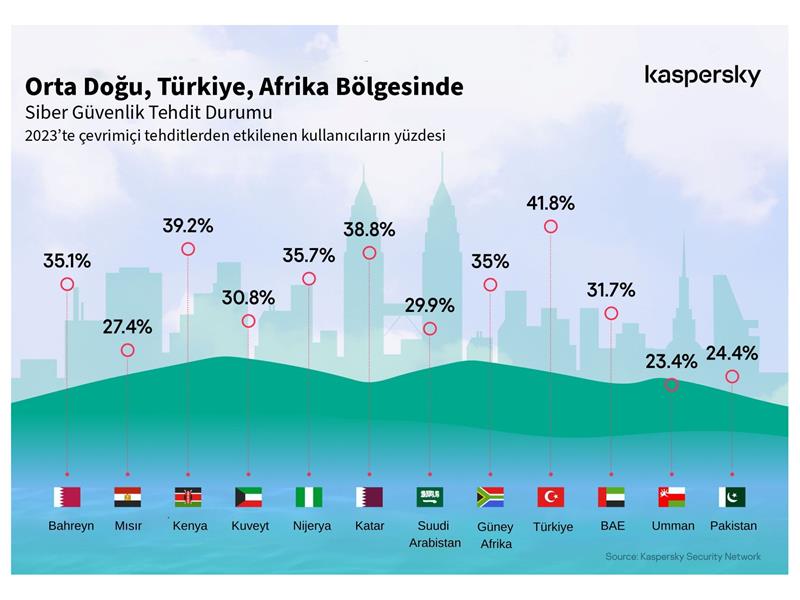

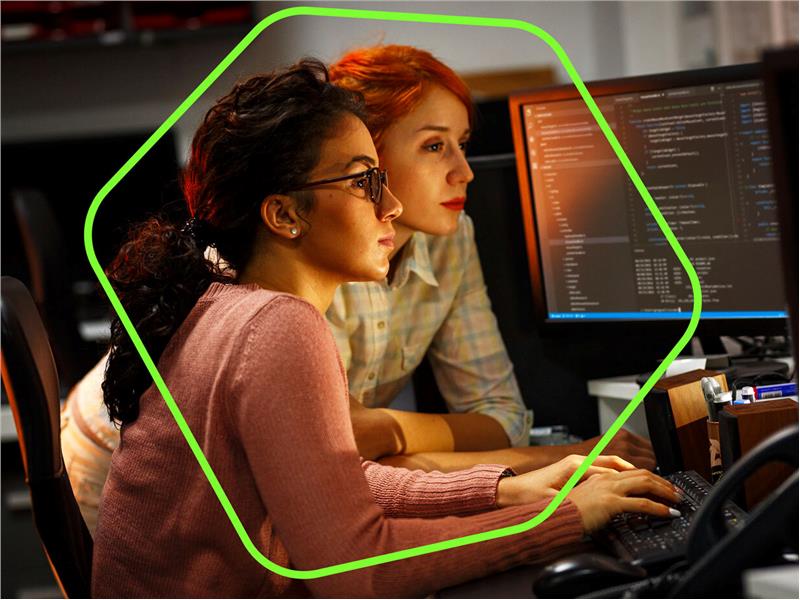

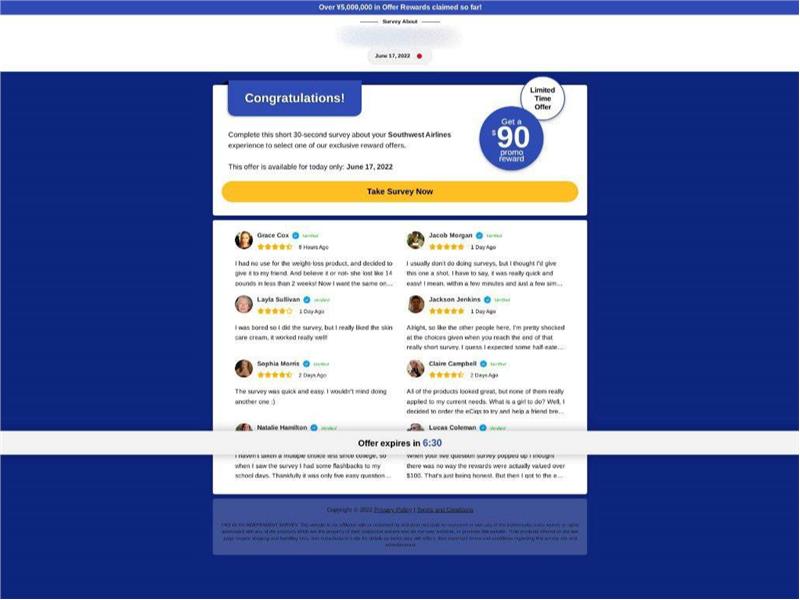

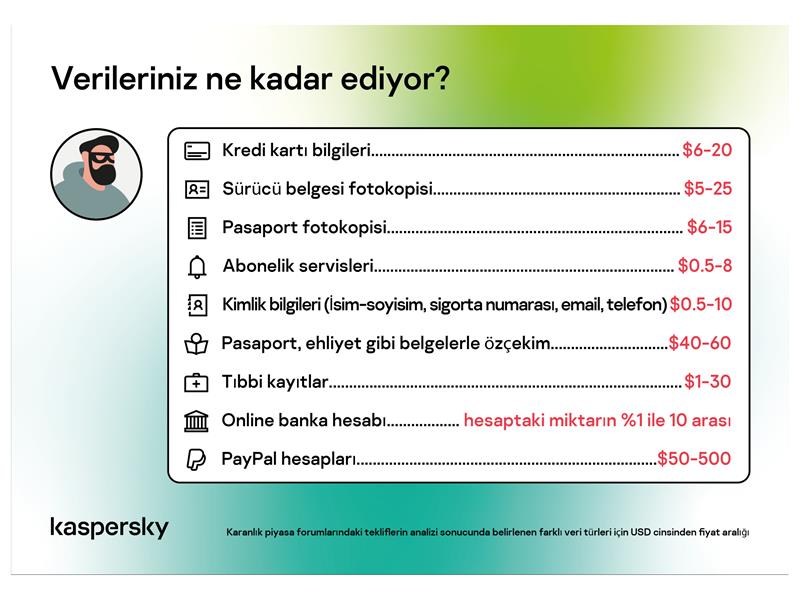

Kaspersky araştırmacıları, kullanıcıların e-ticaret sitelerindeki ödeme bilgilerini çalmak için web üzerinden kart bilgilerini toplama (web skimming) olarak bilinen saldırı yönteminden yararlanıldığını tespit etti. Google Analytics hesapları açan saldırganlar bu kodların takip kodlarını web sitelerinin kaynak kodlarına izinsiz yerleştirerek kullanıcıların kredi kartı bilgilerini ele geçirebiliyor. Bu yöntemle dünya genelinde yaklaşık iki düzine e-ticaret sitesinin saldırıya uğradığı belirlendi.

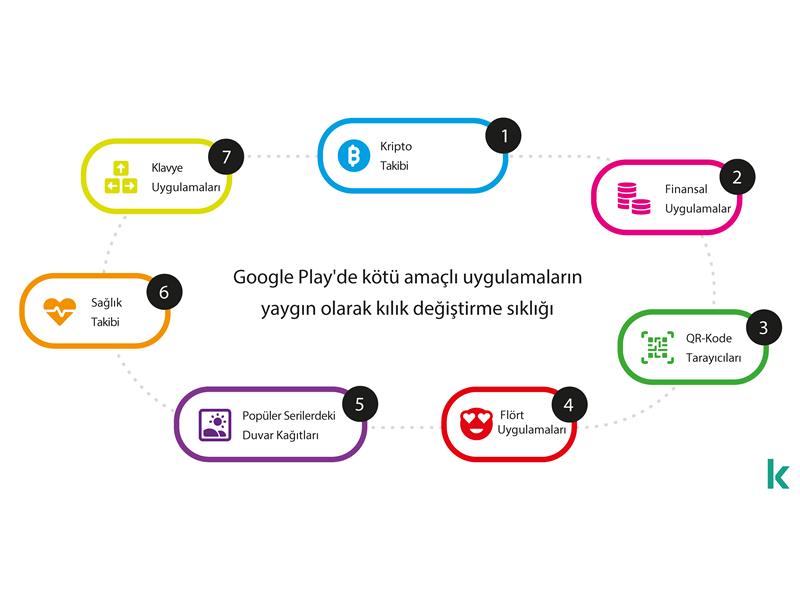

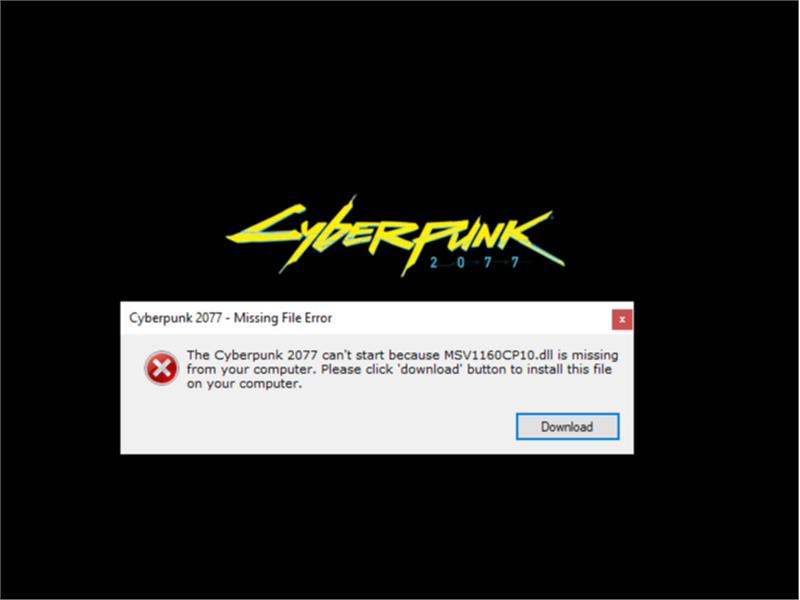

Saldırganların e-ticaret sitelerindeki ödeme sayfalarından kredi kartı bilgilerini çalmak için kullandıkları web skimming adı verilen popüler yöntemde web sitesinin kaynak koduna bazı kod parçaları ekleniyor. Bu zararlı kod parçaları, ziyaretçilerin siteye girdiği verileri (ödeme hesaplarına giriş bilgileri veya kredi kartı numaraları) toplayıp bunları saldırganların belirttiği adrese gönderiyor. Saldırganlar web sitesinin ele geçirdiklerini gizlemek için Google Analytics gibi popüler web analitiği hizmetlerini andıran alan adlarına kayıt oluyor. Böylece site yöneticisinin siteye zararlı kod girdiğini anlaması zorlaşıyor. Örneğin, “googlc-analytics[.]com” gibi bir site adını yasal bir alan adıyla karıştırmak çok kolay oluyor.

Yakın zaman önce Kaspersky araştırmacıları, web sitelerinden kredi kartı bilgilerini çalmak için daha önce bilinmeyen bir yöntemin kullanıldığını da keşfetti. Bu yöntemde saldırganların veriyi üçüncü taraf kaynaklar yerine resmi Google Analytics hesaplarına yönlendirdiği görüldü. Google Analytics hesabı açan saldırganlar, bu hesapların takip parametrelerini düzenleyerek bir takip kimliği alıyor. Ardından bu takip kimliğine zararlı kodlar ekleyerek web sitesinin kaynak koduna yerleştiren saldırganlar ziyaretçilerin verilerini toplayıp doğrudan kendi Google Analytics hesaplarına gönderiyor.

Veriler bilinmeyen bir üçüncü taraf kaynağına yönlendirilmediği için yöneticilerin bu yöntemi fark etmesi çok zor oluyor. Kaynak kodu incelendiğinde sayfanın resmi bir Google Analytics hesabıyla bağlantı kurduğu görülüyor. Bu da e-ticaret sitelerinin sıklıkla uyguladığı bir yöntem.

Kötü niyetli faaliyetin tespitini daha da zorlaştırmak isteyen saldırganlar, hata ayıklamayı önlemek için sıkça kullanılan bir teknikten de yararlanıyor. Site yöneticisi, Geliştirici modunu kullanarak sayfanın kaynak kodunu incelerse zararlı kod çalışmıyor.

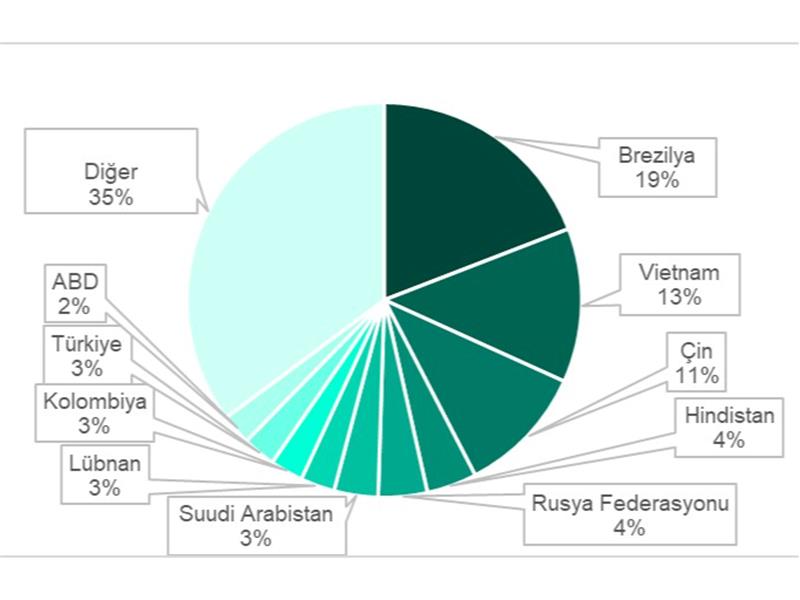

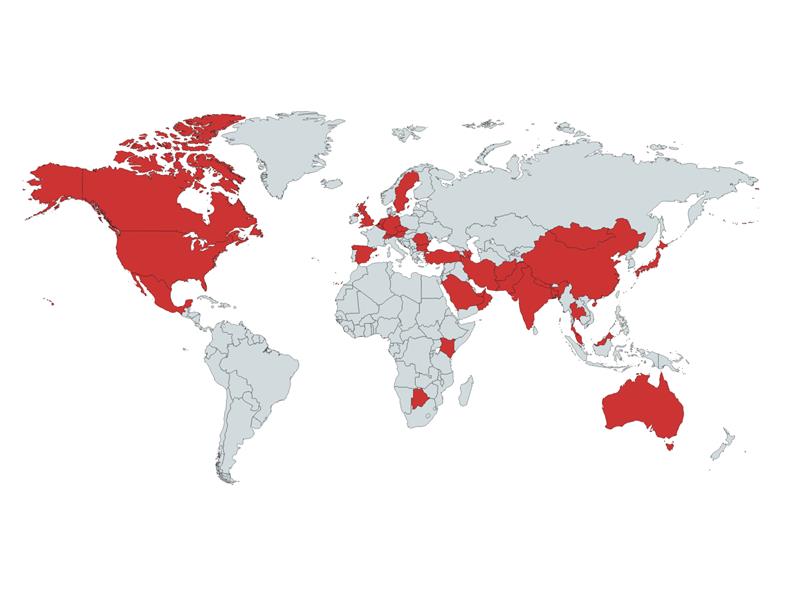

Avrupa, Kuzey ve Güney Amerika’da yaklaşık iki düzine web sitesinin bu yolla ele geçirildiği belirlendi.

Kaspersky Kıdemli Zararlı Yazılım Analisti Victoria Vlasova, “Daha önce bu derece etkili bir yöntemle karşılaşmamıştık. Google Analytics en popüler web analitiği hizmetlerinden biri. Geliştiricilerin çoğu bu hizmeti güvenle kullanıyor ve site yöneticileri bu hizmetin kullanıcı verilerini toplamasına genellikle izin veriyor. Bu da Google Analytics hesaplarını kullanan bu saldırıların gözden kaçırılmasını kolaylaştırıyor. Yöneticiler yasal üçüncü taraf kaynaklarındaki kodların zararsız olduğunu varsaymamalı.” dedi.

Web sitelerinden kredi kartı bilgilerini çalmak için kullanılan bu yeni yöntem hakkında daha fazlasını Securelist sayfasında bulabilirsiniz.

Kaspersky uzmanları, web skimming yönteminden korunmak için şunları öneriyor:

• Kaspersky Security Cloud gibi, Safe Browser özelliğiyle zararlı kodların çalışmasını engelleyebilen veya Google Analytics’i devre dışı bırakabilen güvenilir bir güvenlik çözümü kullanın.

Habere Ait Görseller

- 25 Haziran 2020 Perşembe 25 Haziran 2020 Perşembe

İşletmenin Diğer Haberleri

Mesaj GönderKAPAT

İşletmeye mesajınızı iletin.

Not: Mesajınız iletilmeden önce kalite ve politikalar gereği incelenebilir.